Le § 3 de la loi fondamentale de Cologne stipule que "Et hätt noch immer jot jejange" (en bon allemand : cela s'est toujours bien passé – jusqu’ici, tout va bien). C'est exactement la devise que certains semblent suivre dans la vie. La mémoire à court terme et la capacité de se souvenir sont souvent altérées dans les cas de démence, et c’est malheureusement aussi le cas de l'évaluation des risques pour de nombreuses personnes.

À partir du moment où nous considérons notre environnement et que nos actions ne concernent plus seulement nos quatre murs privés, nous devons également reconsidérer nos décisions en fonction des risques que nous acceptons.

Plus les systèmes sont importants pour le maintien de fonctions essentielles, comme par exemple de la santé, de la sécurité et du bien-être économique ou social de la population, plus l'effort de résilience est important, et ce indépendamment de la classification des infrastructures critiques. Et parallèlement, il est bien plus avantageux de déployer des efforts pour éviter que des dommages ne surviennent.

Les "accélérateurs" ou les aides nécessaires pour déployer ces efforts sont les lois ou les directives et il est parfois difficile de savoir quand quoi s'applique à soi et comment. Mon objectif est de vous fournir une boussole pour vous y retrouver dans la jungle de NIS2 - CERT - EU RCE - et de la loi KRITIS en Allemagne. Mais que se cache-t-il derrière tous ces acronymes et qu'est-ce qui est déjà mis en œuvre ?

NIS 2 (Network and Information Security Directive 2)

Est entrée en vigueur en janvier 2023. Les États membres de l'UE doivent transposer la directive dans leur droit national avant le 17 octobre 2024.a. Objectif : améliorer la cybersécurité dans l'UE en renforçant la résilience des réseaux et des systèmes d'information.

b. Champ d'application : s'applique aux opérateurs de services essentiels et aux fournisseurs de services numériques dans l'UE.

c. Mise en œuvre : Comprend des mesures de gestion des risques, des obligations de notification des incidents de sécurité et une coopération renforcée entre les États membres.CERT (Computer Emergency Response Team)

CERT-Bund (en Allemagne) en service depuis septembre 2001a. Objectif : prévention et réaction aux incidents de sécurité informatique.

b. Champ d'application : les CERT nationales et sectorielles travaillent souvent en étroite collaboration avec les exploitants d'infrastructures critiques et les autorités.

c. Mise en oeuvre: surveiller, alerter et conseiller sur les incidents de sécurité et coordonner les réponses aux cyberincidents.EU RCE (EU Cybersecurity Certification Framework)

Entrée en vigueur prévue en octobre 2024a. Objectif : accroître la confiance dans les produits, les services et les processus informatiques grâce à des certifications de sécurité uniformes.

b. Champ d'application : s'applique à tous les produits, services et processus informatiques au sein de l'UE.

c. Mise en œuvre : Mise en place d'un système de certification volontaire offrant des garanties de sécurité pour différents niveaux de sécurité.KRITIS-DachG (Kritische-Infrastrukturen-Dachgesetz; En français: Loi cadre sur les infrastructures critiques)

Entrée en vigueur prévue en octobre 2024a. Objectif : protection des infrastructures critiques en Allemagne.

b. Champ d'application : les infrastructures critiques de grande importance pour la collectivité.

c. Objectifs : Oblige les exploitants d'infrastructures critiques à prendre certaines mesures de sécurité et à notifier les incidents de sécurité informatique.En Suisse

a. La Suisse n'est certes pas liée à la directive européenne NIS2, mais il va de soi que la cybersécurité des infrastructures critiques est ici aussi une priorité. C'est pourquoi la nouvelle loi fédérale sur la sécurité de l'information au sein de la Confédération (loi sur la sécurité de l'information, LSI) a été adoptée en décembre 2020.

b. Le 16 juin 2023, le Conseil fédéral a actualisé la stratégie nationale de protection des infrastructures critiques. A cette occasion, les secteurs critiques et les mesures correspondantes ont été définis, comme dans la NIS2.

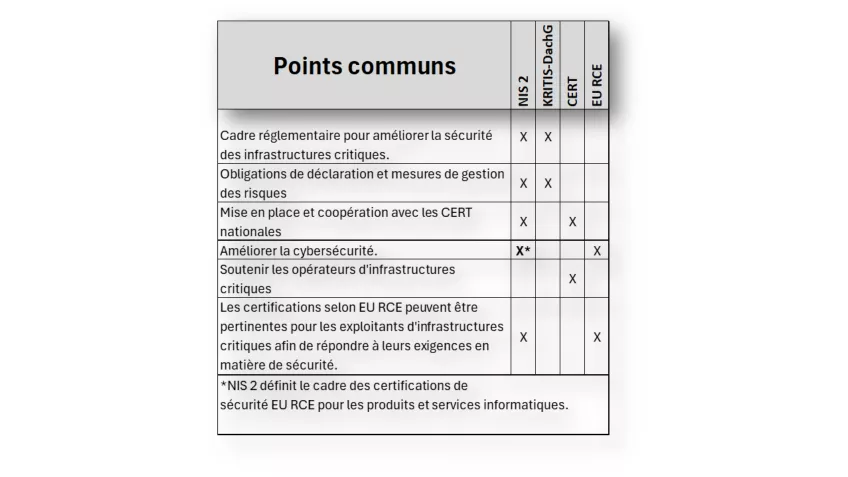

Une bonne nouvelle - nous notons beaucoup de points communs :

Mais comment pouvons-nous utiliser ces directives en déployant un système de sécurité vidéo (VSS) ? Voici quelques orientations :

- Évaluation des risques:

Réalisation d'une évaluation des risques afin d'identifier les vulnérabilités potentielles des systèmes de vidéosurveillance. - Contrôles d'accès:

Mise en place de contrôles d'accès stricts afin d'éviter tout accès non autorisé aux systèmes et données de surveillance. - Cryptage:

Utilisation de technologies de cryptage pour protéger les données vidéo enregistrées pendant la transmission et le stockage. - Mises à jour régulières:

Veiller à ce que le logiciel et le firmware / Operating System des systèmes de surveillance soient régulièrement mis à jour afin de combler les lacunes en matière de sécurité. - Plans d'urgence:

Développer et mettre en œuvre des plans d'urgence afin de pouvoir réagir rapidement et efficacement aux incidents de sécurité. Gardez à l'esprit l’objectif à remplir pendant la durée de vie du projet et n'oubliez pas d'assurer une communication ouverte entre toutes les parties impliquées dans le projet.

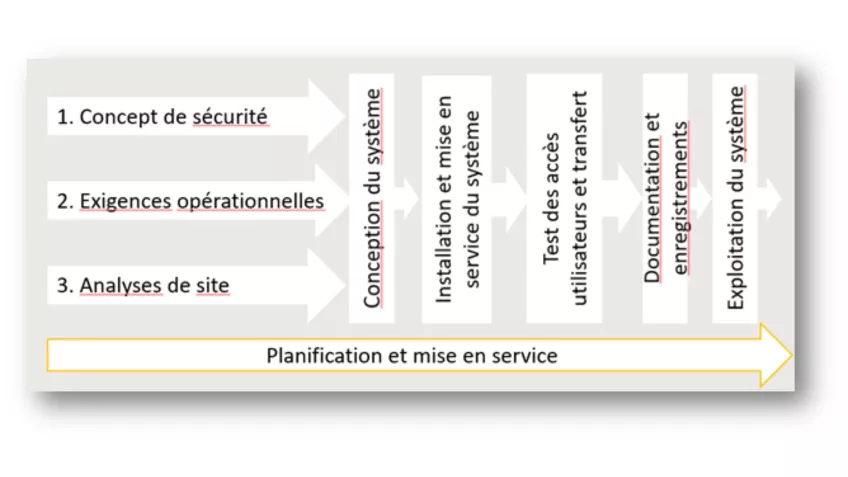

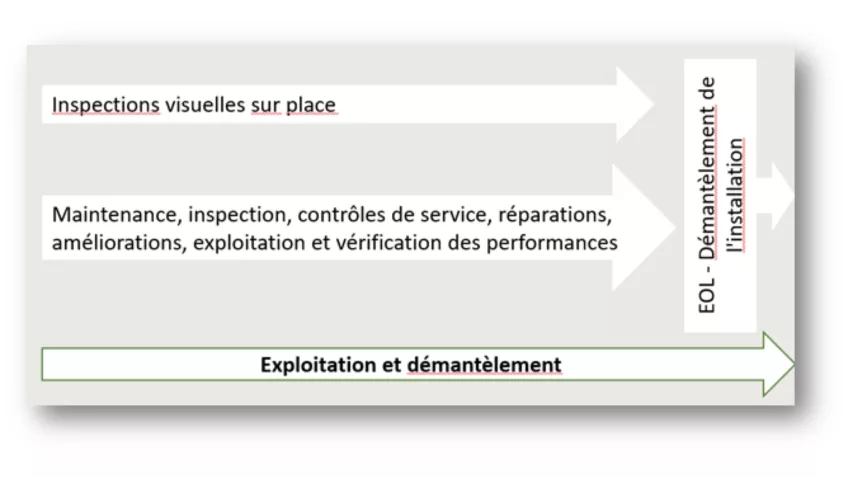

Un exemple de plan de projet, de l'avant-projet au démantèlement en passant par la phase d'exploitation, pourrait se présenter comme suit :

Bien entendu, tout système lié à la sécurité est toujours une solution sur mesure. C'est pourquoi il est également important de faire appel à des experts qui ont l'expérience de « tailler le costume » sur mesure et de ne pas prendre un costume qui a l'air bien, mais qui ne convient pas. Car « on ne connaît pas, on n'a pas besoin » et « on s'en débarrasse » n'est pas une option pour l'exploitation d'installations critiques.

Je me réjouis de votre feed-back et de poursuivre les discussions, et j’espère que vous êtes convaincus : la zone de confort ne permet pas d'atteindre une sécurité durable.

Dans cet esprit, restez attentifs et je vous souhaite de toutes parts des planifications durables de solutions ciblées et intelligentes !

Bien à vous, Dominique Morel

Architect & Engineering Manager, Suisse & Autriche

📞 +41 79 780 72 37

✉️ Dominique.Morel@axis.com

🔗 XING | LinkedIn